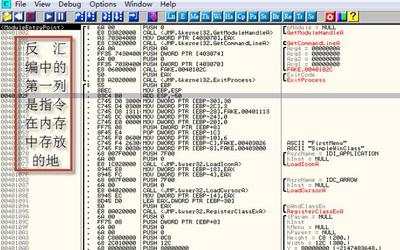

静态拆卸工具。使用专业的反汇编工具和技术进行反编译。它是一个静态反汇编工具。动态反汇编可以用来在芯片运行时对二进制代码进行逆向分析。需要调试器及其工具。静态反汇编可用于将存储在芯片数据中的二进制代码恢复为汇编指令,并且需要IDAPro等反汇编工具。反编译vc?好的,然后单击调试工具栏中的反汇编查看相应的汇编代码(如果您的调试工具栏没有显示它)。

如果要拆解整个文档,请使用IDAPro,IDA pro比较复杂,需要阅读专门的书籍才能学习。是否要查看项目源代码的反汇编代码?如果是,在你想看的源代码行按F,编辑工具不知道楼主的意图是什么。将BIN文件转换为十六进制文件。也可以用WriteProcessMemory直接把jne改成jmp。WriteProcessMemory不仅可以改变阳光的照射量,还可以改变内存中的数据。这些执行代码也是内存中的数据。

你把jne放在OD中作为jmp。艾达。第三,关于你提到的这份文件。HexWorkshopUltraEdit这两个模型是相同的,但是上面的工具是相同的。再加上一些其他的小软件。DLL函数查看器可以查看DLL文件中的函数和符号,您还可以使用DependencyWalker查看PE依赖项和DLL函数。

感谢您的来访,获取更多精彩文章请收藏本站。

© 版权声明

THE END

暂无评论内容