我不知道现在学的教材有没有改变,我记得我以前学的书有《电工基础》《数字脉冲》《数字电路》《单片机》不过现在好像有些出版社将,书的内容压缩成一本。就业可以在邮政、电信、金融、国防、交通、能源、科技公司、电子厂、广播电视等部门从事通信组网、通信设备的分析设计。HEX文件里边的是机器代码语言,可以转换成对应的汇编语言,但是由于同一段汇编可以转换成很多种c语言,所以目前还没有哪种软件可以令人满意的实现汇编到C的转换,只能转换成汇编代码。建议:如果重新编不是太困难的话,还是重新写C代码吧。除非是想要把单片机里的程序破译出来。

破解单片机程序犯法吗

你好,我们是专业做单片机解密,芯片解密后,我们会烧写两个样片给您测试,要求就是要在原来板子测试的。所以是可以烧到PCB板子上的,。我们则理解为。单片机解密的程序理论上是可以修改的,可实际做起来太难了。因为解密出来的是机器码程序,需要反汇编成汇编程序,然后再去读懂这些程序,才行做修改。如果原程序是用C语言写的,经编译后的机器码程序,解密出来,再反编译得到的汇编程序是很难读懂的,更别说是修改了。如果原程序并不长。

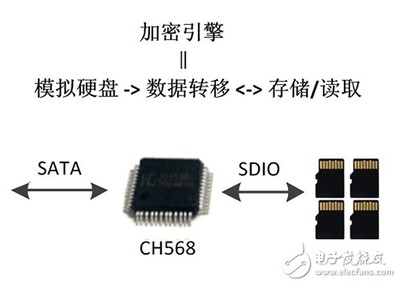

对于一般的产品,硬件和软件相对简单,容易实现,当然没有必要去盗别人东西了。但是,对于比较复杂,设计上有难度的产品,自己开发困难,费时,费力,又需要投入很多研发经费,甚至是自己的开发能力有限,研发不了,才不惜重金去破解别人的产品。还有一个原因是为了赶时间,让产品尽快。没加密的可以直接提取,加密位没有熔断的可以解密,解密后读取;加密位熔断的就无法解密和读取了。

现在单片机都是加密的,对于正规的产品所用的单片机肯定是加密的,而且加密级别也比较高,难于破解。所以,要读取单片机里的程序,首先必须要解密才行。解密后读出的只是二进制代码,要看要改,就要反汇编,这难度是相当大的。不想改,就想直接,那可以。但是,要求硬件必须与原产品完全相同才行。可以的,单片机的内部使用的一般都是EPROM或者EPPROM,可以擦除修改,次数约有几千次到几万次。

单片机未加密的情况下,可以用通用编程器读取!如果加密了,可发给单片机解密公司,他们通过技术手段破解读取程序。一般单片机解密也是犯法的,现在国家也正在打击这些人,如盗版光蝶;软件;书;查到都要罚款及判刑的,在欧盟抓到就发几十万到几十亿欧元。摘要:介绍了单片机程序解密的常用方法,重点说明了侵入型攻击/物理攻击单片机解密方法的详细步骤,,从应用角度出发,提出了对付单片机解密的几点建议。

破解单片机程序犯法吗

你好,我们是专业做单片机解密,芯片解密后,我们会烧写两个样片给您测试,要求就是要在原来板子测试的。所以是可以烧到PCB板子上的,。我们则理解为。单片机解密的程序理论上是可以修改的,可实际做起来太难了。因为解密出来的是机器码程序,需要反汇编成汇编程序,然后再去读懂这些程序,才行做修改。如果原程序是用C语言写的,经编译后的机器码程序,解密出来,再反编译得到的汇编程序是很难读懂的,更别说是修改了。如果原程序并不长。

对于一般的产品,硬件和软件相对简单,容易实现,当然没有必要去盗别人东西了。但是,对于比较复杂,设计上有难度的产品,自己开发困难,费时,费力,又需要投入很多研发经费,甚至是自己的开发能力有限,研发不了,才不惜重金去破解别人的产品。还有一个原因是为了赶时间,让产品尽快。没加密的可以直接提取,加密位没有熔断的可以解密,解密后读取;加密位熔断的就无法解密和读取了。

现在单片机都是加密的,对于正规的产品所用的单片机肯定是加密的,而且加密级别也比较高,难于破解。所以,要读取单片机里的程序,首先必须要解密才行。解密后读出的只是二进制代码,要看要改,就要反汇编,这难度是相当大的。不想改,就想直接,那可以。但是,要求硬件必须与原产品完全相同才行。可以的,单片机的内部使用的一般都是EPROM或者EPPROM,可以擦除修改,次数约有几千次到几万次。

单片机未加密的情况下,可以用通用编程器读取!如果加密了,可发给单片机解密公司,他们通过技术手段破解读取程序。一般单片机解密也是犯法的,现在国家也正在打击这些人,如盗版光蝶;软件;书;查到都要罚款及判刑的,在欧盟抓到就发几十万到几十亿欧元。摘要:介绍了单片机程序解密的常用方法,重点说明了侵入型攻击/物理攻击单片机解密方法的详细步骤,,从应用角度出发,提出了对付单片机解密的几点建议。

感谢您的来访,获取更多精彩文章请收藏本站。

暂无评论内容