组装和拆卸!。4了解Capstone反汇编引擎本文介绍了Capstone反汇编引擎的用法以及实现反汇编的一些方法,可以将代码转换为ATu0026T汇编语法或Intel汇编语法等格式,适用于反汇编、逆向工程、漏洞分析和入侵检测。Python通过capstone对Capstone进行反汇编,Capstone是一个轻量级反汇编框架,支持多平台多架构,可轻松反汇编,适用于需要静态反汇编的场景。

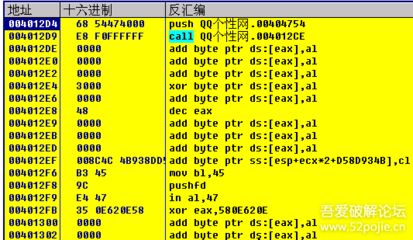

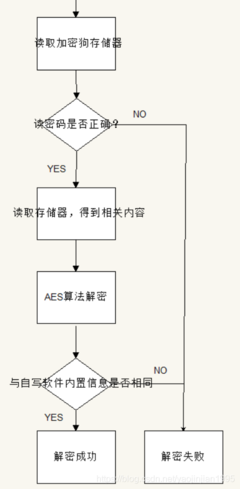

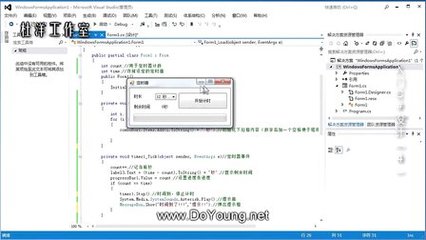

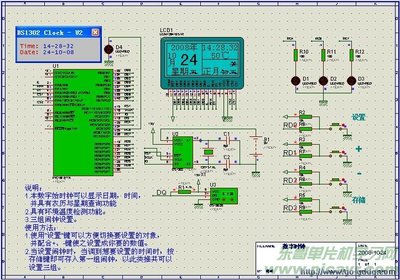

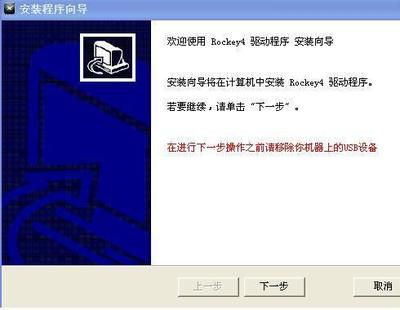

一般都是反汇编,改jmp。它可以编译成DLL文件,驱动程序强制将其注入到游戏进程中,并且可以快速反汇编,反汇编的代码可以读取并保存为txt文本以供本地分析。10x64dbg反汇编函数的封装本章介绍如何使用LyScript插件进行反汇编,并实现在内存中搜索特定机器码的功能。首先需要安装HSDIS反汇编器,然后使用java命令行参数输出汇编代码,然后下载并配置JITWatch以查看JVM和JIT的过程。

C/CCapstone引擎源代码编译本文介绍了如何在MSVC编译器下编译Capstone反汇编引擎,通过将平台工具集设置为编译器版本并选择静态库即可完成。C/CBEEAEngine反汇编引擎BeaEngine是一个没有Dll的反汇编引擎,适用于R3-R0环境。如果你需要拆卸。文本节,您需要使用pefile模块在文件中找到对应于该节的位置,然后从该位置向下反编译。

在项目中使用该库时,您只需要简单地将其引入到项目中,然后编写测试代码来反汇编特定的字符串。如何查看通过JIT编译的汇编代码本文介绍了如何使用JITWatch查看通过JIT转换为本地代码的汇编代码。攻击者需要找到可用的反汇编指令,例如strcpy、gets、sprintf等函数的特定指令片段。,并使用jmpesp等指令实现攻击代码的执行。

攻击者还可以通过搜索可用的汇编指令来实现攻击,例如:popesp、jmpesp、jmpeax、popecx等指令。3x64dbg搜索内存可用指令本文介绍了如何利用LyScript插件进行远程缓冲区溢出攻击的原理和方法。转发了。首先,需要封装一个GetCode()函数将流程数据读入内存。

感谢您的来访,获取更多精彩文章请收藏本站。

暂无评论内容